近期,React 团队披露了React Server Components组件中的一个远程代码执行漏洞(CVE-2025-55182)。React 服务器组件(RSC)是一项核心功能,它允许开发者在服务器端直接渲染组件,并将结果发送至客户端,从而提升性能与用户体验。目前,该技术已被Next.js、Shopify Hydrogen、Gatsby 5等主流框架广泛采用,在电商平台、SaaS服务以及内容站点等多个领域具有普遍应用。

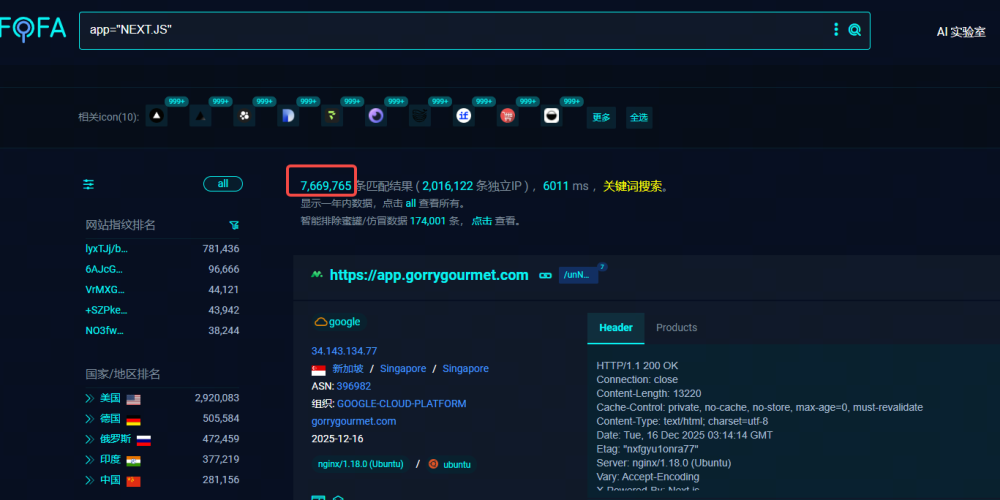

在FOFA资产测绘平台的监测数据中,锐捷安全发现基于Next.js的应用资产数量已达766万,这意味着超过200万台服务器可能面临安全风险。尤为严峻的是,相关漏洞的利用成功率极高,接近100%,攻击者能够稳定实现完整的远程代码执行,对系统安全构成严重威胁。

1.漏洞概述

漏洞编号:CVE-2025-55182

漏洞类型:远程代码执行(RCE)

漏洞等级:高危

影响范围:React Server Components 相关框架和库,例如Next.js等。

发现时间:2025年12月3日

CVSS评分:10(评分范围1-10,该漏洞评分最高)

POC状态:已公开

1.1 漏洞影响版版本

| 软件包 | 受影响版本范围 |

| Next.js | 15.0.0 -15.0.4 |

| 15.1.0 -15.1.8 | |

| 15.2.0 -15.2.5 | |

| 15.3.0 -15.3.5 | |

| 15.4.0 -15.4.7 | |

| 16.0.0 -16.0.6 | |

| React RSC | 19.0.0 |

| 19.1.0 -19.1.1 |

1.2 漏洞复现

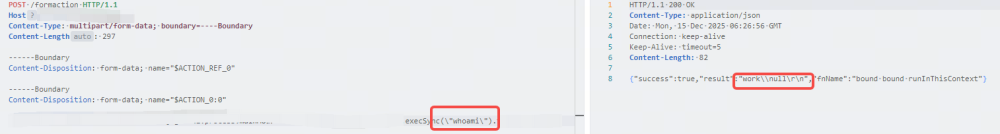

发送公开的HTTP恶意请求Payload可以看到服务器成功执行我们要求执行whoami命令,服务器成功执行whoami并在响应中返回whoami命令执行的结果。

2.漏洞原理分析

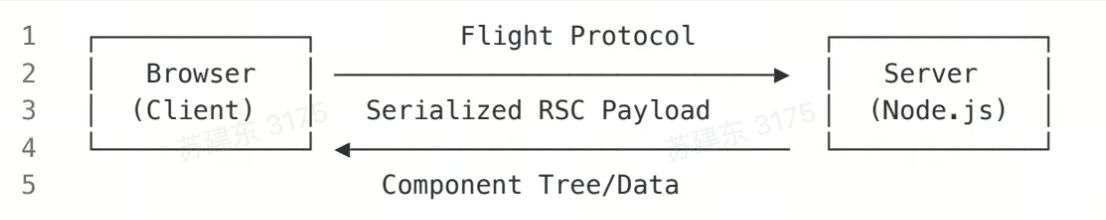

Flight协议:

React 19引入的客户端-服务端通信协议

使用特殊的序列化格式传输React组件树

支持引用系统:$@N (chunk引用), $B N (Blob引用), $F N (函数引用)

服务端反序列化后执行Server Actions/Components

CVE-2025-55182漏洞是源于服务端在反序列化 Server Action 请求时未校验模块导出属性的合法性,攻击者可通过操控请求负载访问原型链上的危险方法(如 vm.runInThisContext),进而执行任意系统命令,只要应用依赖中包含 vm、child_process 或 fs 等常见 Node.js 模块即可被利用,攻击者可通过构造恶意RSC请求在服务器端实现任意代码执行。

3.修复方案

3.1 官方修复方案

修复解决方案(含漏洞补丁):

官方已发布安全补丁,请及时更新至最新版本:React Server 19.0.1、React Server 19.1.2、React Server 19.2.1

下载地址:https://react.dev/blog/2025/12/03/critical-security-vulnerability-in-react-server-components

或者通过命令升级到安全版本,npm install react@19.0.1 react-dom@19.0.1 next@15.0.5

3.2 锐捷防火墙防护方案

锐捷网络防火墙在网络边界精准过滤携带CVE-2025-55182漏洞攻击特征的恶意流量,通过通用型漏洞+具体漏洞的检测理念,实现对未知+已知漏洞的精准拦截和阻断,WEB应用安全通过深度解析HTTP请求报文,精准识别如调用child_process.execSync的高危参数及恶意构造内容,筑牢Web层纵深防御屏障。

1.升级防火墙的IPS规则库版本到v20251208.1421版本

验证规则13240144、13240145、13240146是否在规则库。在系统--特征库升级模块开启自动升级后,特征库将会自动联网更新,自动更新特征库的设备不受该漏洞影响。

2.未联网设备可以通过登录锐捷安全云官网https://secloud1.ruijie.com.cn/login,下载最新的IPS规则库

保证版本在v20251208.1421以上,离线升级规则库。

基于以上分析,针对React CVE-2025-55182这一CVSS满分高危漏洞,锐捷防火墙的核心防护优势可概括为“快、全、简”三大特点:

响应迅速:漏洞披露后24小时内即完成攻击特征提取与防护规则同步,帮助用户在第一时间启动有效防御;

覆盖全面:提供针对性防护规则,即开即用,无需复杂配置;

部署简便:即使暂未完成系统补丁升级,用户也可通过一键启用规则,快速构建安全缓冲地带。

相关标签:

点赞

更多技术博文

-

当 CSI 唤醒 Wi-Fi “第六感”,世界将如何改变?

当 CSI 唤醒 Wi-Fi “第六感”,世界将如何改变?本文深入解读Wi-Fi CSI(信道状态信息)感知技术,揭示如何通过Wi-Fi信号波动实现人体存在检测、行动轨迹追踪乃至呼吸监测。探讨其相较于传统传感器在成本、隐私与穿墙能力方面的优势,并结合锐捷网络在定位、节能、康养及户型重构等场景的落地案例,展现无线网络从“连接”向“智能感知”演进的技术前景。

-

#无线网

-

#Wi-Fi 信号

-

#知识百科

-

#无线

-

-

十万卡GPU集群“不堵车”,算力背后的网络调度密码

十万卡GPU集群“不堵车”,算力背后的网络调度密码锐捷AI-Fabric智算网络解决方案针对万卡级GPU集群的AI训练瓶颈,通过三级多轨组网、高达97%的带宽利用率与端到端零丢包设计,有效降低网络通信时延,释放算力。方案支持超大规模集群扩展,并借助智能运维实现网络可视化与自动化管理,已助力锐捷在高端数据中心交换机市场连续领先,为智算中心构建高效数据基础。

-

#交换机

-

-

当AI参与医院内网终端管理:锐捷RG-SMP+入网严把关、运维快定位、离网自动化

当AI参与医院内网终端管理:锐捷RG-SMP+入网严把关、运维快定位、离网自动化本文通过场景化案例,揭示医院信息科面临的终端准入、定位、IP及资产管理四大痛点,并详解锐捷新一代内网准入解决方案(RG-SMP+)如何以AI指纹识别、端口级监控与自动化运维,实现终端精准管控与智能台账,助力医院告别“人肉硬扛”,构建安全、高效的内网环境。

-

#技术原理

-

#医疗

-

#医院网络

-

#身份管理

-

-

常见问题解答 | 锐捷新一代医院内网全类终端准入解决方案

常见问题解答 | 锐捷新一代医院内网全类终端准入解决方案本文详解锐捷新一代医院内网准入解决方案,解答关于方案多品牌设备兼容性、AI仿冒终端识别、安全处置流程、终端类型覆盖及IP自动化管理等核心问题,助力医院构建安全、智能的终端准入管理体系。

-

#医疗

-

#医院网络

-

#常见问题

-

#身份管理

-